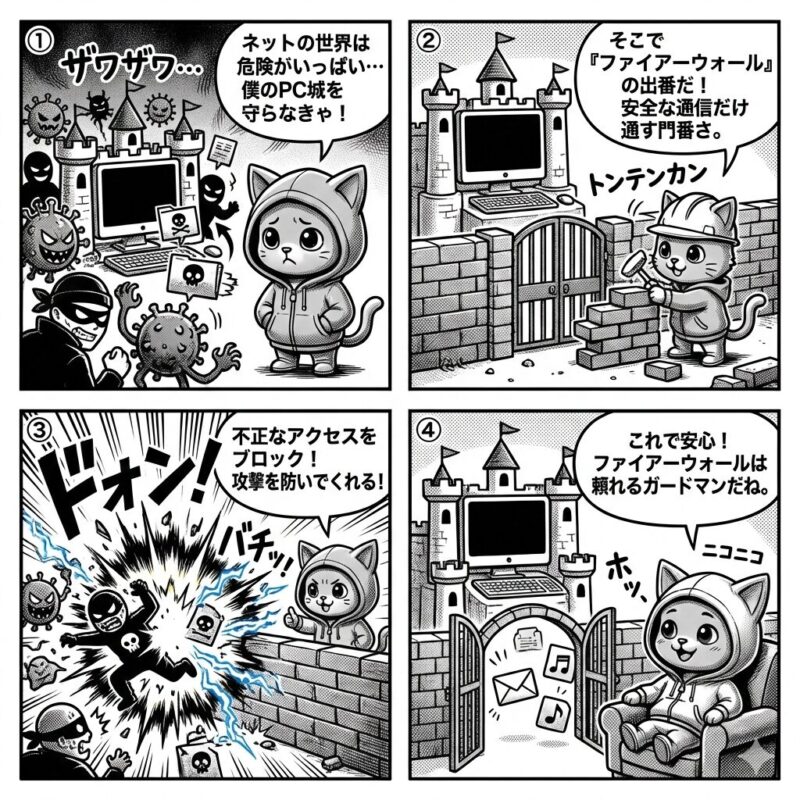

- インターネットという危険な外の世界と、自分のコンピューター(社内ネットワーク)の間に立つ「防火壁」や「関所」のことだよ。

- 送られてくるデータの中身や宛先をチェックして、怪しいやつや許可されていない通信をブロックして通さない役割があるんだ。

- これがあるおかげで、外部からのハッキングや不正アクセスを防ぎ、内部の情報を守ることができるね。

サイバー攻撃は年々巧妙化しており、個人や企業を問わず常に情報漏洩のリスクにさらされています。なぜこうした攻撃が止まないのかといえば、脆弱なポートを狙ったボットによる無差別なスキャンが絶え間なく行われているからです。法的な観点では、個人情報保護法に基づき、事業者は漏洩を防ぐための適切な安全管理措置を講じる義務を負わなければなりません。

万が一被害が発生した場合、高額な損害賠償だけでなく、長年積み上げてきた社会的信用の失墜を招くリスクが極めて高いと言えます。具体的には、ファイアウォールを導入し、外部からの悪意あるパケットをネットワークの境界線で確実に遮断する仕組みが有効です。一方で、セキュリティの強化は単なる守りのコストではなく、顧客からの信頼を獲得し長期的なビジネスを支えるための戦略的投資でもあります。

安全な通信環境を提供し続ける誠実な姿勢が、結果として既存顧客の安心感に繋がり、LTV(顧客生涯価値)の最大化に直結するはずです。適切なアクセス制御ルールを策定し、外部からの侵入を許さない強固な防御壁を築くことが、デジタル社会で生き残るための最低条件となるでしょう。

【深掘り】これだけ知ってればOK!

ファイアーウォール(Firewall)は、もともと「火災の延焼を防ぐ防火壁」という意味です。ITの世界では、外部からの攻撃を防ぐだけでなく、内部のパソコンがウイルスに感染して勝手に外部へ情報を送信しようとする動き(裏口通信)を検知・遮断する役割も担っています。「ポート(扉)」ごとのルールを決めて、怪しい通信を水際で食い止めるガードマンのような存在です。

会話での使われ方

Webサイトが見られないのは、ファイアーウォールの設定でポートが閉じているからかもしれません。

社内ネットワークのセキュリティ強化のために、次世代ファイアーウォール(NGFW)を導入しよう。

怪しい通信ログがあったので、ファイアーウォールで該当IPアドレスを遮断してください。

【まとめ】3つのポイント

- ネットワークの関所:通行手形(許可)を持っていない怪しいデータは、絶対に通さない門番

- ルールに基づく判断:「この種類の通信はOK」「あの国からの通信はNG」といった設定に従う

- 内と外の境界線:自分の安全なテリトリーと、無法地帯のインターネットを分ける壁

よくある質問

-

Qファイアーウォールとウイルス対策ソフトの違いは?

-

Aファイアーウォールは「家に入ろうとする泥棒を玄関で追い返す(侵入防止)」もので、ウイルス対策ソフトは「家に入り込んだ泥棒を捕まえる(駆除)」ものです。両方必要です。

-

QWindows標準のファイアーウォールだけで大丈夫ですか?

-

A一般的な家庭利用であれば、Windows Defender ファイアウォールなどのOS標準機能で十分な効果があります。企業の場合は、より強力な専用機器を導入します。

-

Qファイアーウォールを無効にしてもいいですか?

-

A基本的に「絶対にNG」です。無効にした瞬間に世界中からのスキャン(攻撃の予兆)に晒されます。通信トラブルの検証時など、どうしても必要な時だけ一瞬切り、すぐ戻してください。

-

Qハードウェアとソフトウェアの違いは?

-

Aルーターなどに機能が入っているのが「ハードウェア型(会社全体を守る)」、PCにインストールするのが「ソフトウェア型(そのPCだけを守る)」です。

この用語と一緒に知っておきたい用語

| 用語 | この記事との関連 |

|---|---|

| SSL | 暗号化された通信をファイアーウォールで検査するSSLインスペクション機能 |

| ホワイトリスト | 許可リスト方式でファイアーウォールのルールを設定する代表的な運用手法 |

| 検疫ネットワークシステム | ファイアーウォールと連携して未検疫端末のネットワーク接続を制限する仕組み |

| VPS | VPSのセキュリティ対策としてファイアーウォール設定が必須 |

よくある誤解

ファイアウォールがあればウイルスは防げるという誤解

ファイアウォールはネットワーク通信のルールに基づいてパケットの通過・遮断を判断する仕組みであり、ファイル内のマルウェアを検知する機能は持っていません。ウイルス対策にはアンチウイルスソフトやEDRなど別のセキュリティ層が必要です。

内部からの攻撃には無力な場合がある

ファイアウォールは主に外部からの不正アクセスを遮断しますが、すでに社内ネットワークに侵入した脅威や内部犯行には対応できないケースがあります。ゼロトラストの考え方では、内部通信であっても常に検証する多層防御が推奨されています。

コメント