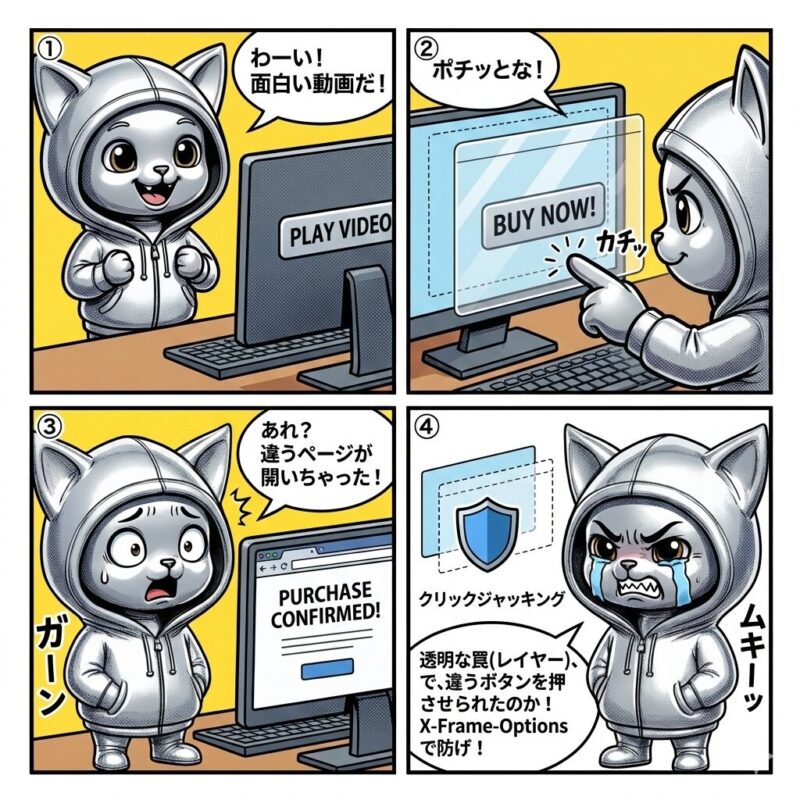

クリックジャッキングとは?ざっくりと3行で

- Webページの上に透明な別のページ(iframe)を重ねて、ユーザーに意図しないボタンを押させる攻撃手法のことだよ!

- 一見安全そうな画像やリンクをクリックしたつもりでも、裏側で「購入」や「退会」などの重要な操作を勝手に実行させてしまうんだ。

- 開発段階で適切な制限をかけることで、ユーザーの意図しない被害や情報流出を未然に防ぐことができるよ。

【深掘り】これだけ知ってればOK!

クリックジャッキングは、攻撃者が用意した罠サイトの上に、銀行やSNSなどの「ログイン中の正規サイト」を透明にして重ねることで成立します。ユーザーは「動画を再生する」ボタンを押したつもりでも、そのクリックは透明化された正規サイトの「送金」や「投稿」ボタンに届いてしまうのです。このように、視覚的な表示と実際の動作を不一致させるのがこの攻撃の本質といえます。

会話での使われ方

今度のリリース、クリックジャッキング対策のHTTPヘッダーは設定済みですか?

iframeでの埋め込みを許可する必要がないなら、DENYかSAMEORIGINを指定しておきましょう。

ユーザーが知らない間に設定変更されていた報告があったけど、これクリックジャッキングの可能性があるからログを調査してね。

【まとめ】3つのポイント

- 透明な下敷き詐欺:ポスターの上に透明な契約書を重ねてサインさせるような悪質な手口。

- 意図しない操作の防止:対策をすることで、ユーザーが知らぬ間に加害者になったり被害を受けたりするリスクを遮断できる。

- 信頼性の確保:ここを疎かにすると、サービス全体のセキュリティ評価が下がり、ユーザー離れにつながる恐れがある。

よくある質問

- Qクリックジャッキングをいつ対策しますか?

- AWebサイトの設計・開発段階、特にログイン機能や重要なボタン操作があるページを作る際に必ず対策を検討してください。

- Qクリックジャッキング対策を失敗させないコツはありますか?

- Aサーバーの設定漏れがないか確認することです。具体的には、HTTPレスポンスヘッダーに「X-Frame-Options」や「Content-Security-Policy (CSP)」を正しく記述し、他サイトからの読み込みを制御しましょう。

- Qクリックジャッキングの具体例は何ですか?

- ASNSでの「意図しないフォローやいいねの強制」、動画サイトを装った「会員登録ボタンのクリック」、または「PCの設定変更」や「商品の購入確定」などが挙げられます。

- QクリックジャッキングとCSRF(クロスサイトリクエストフォージェリ)との違いは何ですか?

- Aクリックジャッキングは「ユーザー自身にボタンを押させる(UIの騙し)」のに対し、CSRFは「ユーザーのブラウザを使って勝手に偽のリクエストを送信する(通信の騙し)」という違いがあります。

コメント