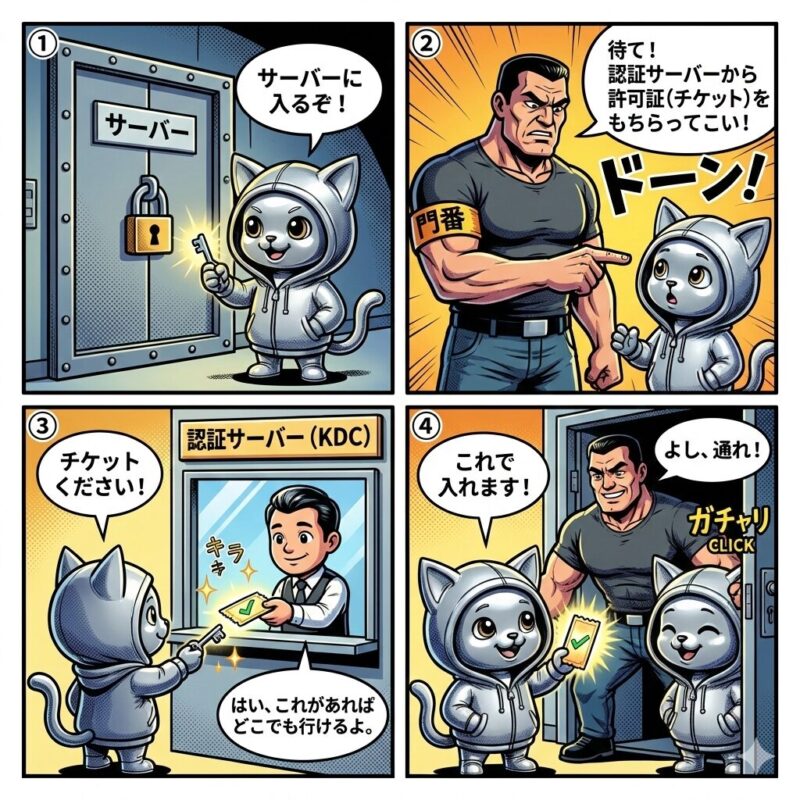

Kerberos認証とは?ざっくりと3行で

- ネットワーク上で安全に身元を証明するために、パスワードそのものではなく「チケット」を使って認証する仕組みのことだよ

- ユーザーとサーバーがお互いに正しい相手かを確認し合い、パスワードを通信回線に流さないから盗聴リスクを防げるんだ

- これを使うと、一度のログインで複数のサーバーやサービスを使えるシングルサインオン(SSO)が実現できて便利だよ

【深掘り】これだけ知ってればOK!

Kerberos(ケルベロス)認証は、決して怪しい技術ではなく、現在の社内ネットワーク(特にWindows環境)において標準的に使われている非常に重要なプロトコルです。

最大の特徴は、ユーザーがサーバーに直接パスワードを送るのではなく、「KDC(Key Distribution Center)」という信頼できる第三者機関から発行された「チケット」を提示してサービスを利用する点にあります。この仕組みにより、ネットワーク上でパスワードが盗み見られる危険性を回避しつつ、安全な通信を確立できるのです。

会話での使われ方

ファイルサーバーに入れない原因、Kerberos認証のチケット有効期限切れかもしれないから再起動してみて

次期システムはActive Directoryと連携させて、Kerberosによるシングルサインオンを実装しましょう

パスワードをネットワークに流したくないから、古い認証方式はやめてKerberosを強制しようか

【まとめ】3つのポイント

- 遊園地のワンデーパスポート:窓口でお金を払ってチケットを貰えば、アトラクションごとの支払いが不要になるイメージ

- パスワード漏洩の不安を解消:大事な秘密(パスワード)を何度も見せびらかさなくて済む安心感のある仕組み

- 業務効率の劇的な向上:一度ログインすれば社内のいろいろなシステムが使えるため、入力の手間と時間を大幅に削減できる

よくある質問

- QKerberos認証はいつ使うのがベストですか?

- A社内LANやActive Directory環境など、安全かつスムーズに複数の社内システムへログインさせたい時に最適です。

- QKerberos認証を失敗させないコツはありますか?

- A認証システム全体で「時刻同期(NTP)」を徹底することです。5分以上のズレがあると不正とみなされ認証に失敗します。

- QKerberos認証の具体例は何ですか?

- AWindowsへのログオン、社内ファイルサーバーへのアクセス、Outlookでのメール送受信などが代表例です。

- QKerberos認証とNTLM認証との違いは何ですか?

- AKerberosはチケット方式でセキュリティが高く動作も高速ですが、NTLMは古い方式で安全性や効率で劣ります。

コメント